瞻博网络警告称Mirai僵尸网络蠕虫病毒正在攻击SSR会话智能路由器

网络设备制造商瞻博网络 (Juniper) 日前发布警告称,Mirai 僵尸蠕虫病毒正在攻击具有默认密码的会话智能路由器 (SSR),当 Mirai 得手后将控制路由器并将其添加到僵尸网络中。Mirai 是发源于 2016 年的知名僵尸蠕虫病毒,该病毒最初主要针对物联网设备 (IoT),随后相关源代码被公布然后衍生出众多的变种版本。

该僵尸蠕虫病毒的始作俑者 Paras Jha 被逮捕判刑后被收编,几年前的消息是 Paras Jha 帮助美国联邦调查局 (FBI) 解决某些复杂的网络攻击活动。

不过由于源代码被公布后相当多的黑客基于 Mirai 源代码进行改写以适应特定的网络攻击,瞻博网络最近又监测到 Mirai 开始活跃并针对路由器发起攻击。

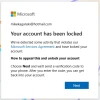

瞻博网络称受影响的所有会话智能路由器都具有默认密码,攻击者只需要部署 Mirai 并进行扫描即可找到目标设备,然后通过默认密码进入路由器。

唯一能够阻止威胁的方式就是重装系统,因为暂时没有比较可靠的方式能够将路由器中感染的 Mirai 清除,重装系统并修改路由器默认密码可以阻止 Mirai 的感染。

由于 Mirai 属于蠕虫病毒,当感染一台路由器后还会以这台路由器作为据点,在企业网络中进行横向传播并感染其他路由器和设备,包括部分变种甚至可以感染 Windows 和 Linux。

所以目前对企业来说应该做的就是立即排查路由器等网络设备是否有使用默认密码的情况,如果有则应该需改密码并检查路由器进程中是否存在未知进程。

对于个人用户,如果设置 DDNS 等将路由器暴露在公网上进行远程连接,也应当注意防范,不要使用弱密码不然也很容易遭到 Mirai 的感染。