联邦机构被要求周日前修复cPanel严重漏洞

美国网络安全和基础设施安全局(CISA)已下令所有联邦机构在 5 月 3 日前,修补影响关键服务器与网站管理系统的一处严重安全漏洞 CVE-2026-41940。该漏洞存在于由 WebPros International 旗下 cPanel & WHM 产品中,这套基于 Linux 的网站托管控制面板被广泛用于管理网站与服务器,全球有数以百万计的域名依赖相关解决方案运行。

安全公司 Rapid7 的事件响应团队表示,一旦成功利用该漏洞,攻击者即可完全控制 cPanel 所在主机系统及其配置、数据库和所托管的网站,这一缺陷的 CVSS 风险评分高达 9.8 分(满分 10 分)。专家警告称,黑客可借此彻底攻陷服务器,窃取或篡改托管数据,并可能引发大规模服务中断等更严重的连锁反应。

多家网络安全公司指出,目前暴露在互联网上、可能受到该漏洞影响的 cPanel 实例多达数千个。CISA 已于周四确认该漏洞正遭到在野利用。除发布修复补丁外,cPanel 还推出了一款工具,帮助企业检测其环境是否已被攻陷。

这一漏洞最早在本周由网络安全公司 watchTowr 的专家公开,他们同时发布了工具,供防御方识别自身资产中存在风险的主机。其他机构随后也披露证据,显示相关攻击活动早在今年 2 月就已开始进行。

美国域名注册服务商 Namecheap 本周发布通告,提醒客户其为应对此漏洞而采取的措施,可能会在一段时间内限制用户访问 cPanel 和 WHM 管理界面。watchTowr 首席执行官 Benjamin Harris 称,在 cPanel 最初安全公告发布后的数小时内,几乎所有主要托管服务商都采取了防火墙措施,将自己的客户阻断在自家产品之外。

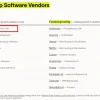

Harris 形容说:“Hosting.com、Namecheap、KnownHost、HostPapa、InMotion 等所有厂商都一脚踩下紧急刹车,因为另一个选项就是眼睁睁看着整个客户群在实时攻击中被接管。”他补充称,如今仿佛“半个互联网都在燃烧”,而随着 AI 在漏洞挖掘中的使用愈发广泛,这种“新常态”很可能将越来越频繁地出现。