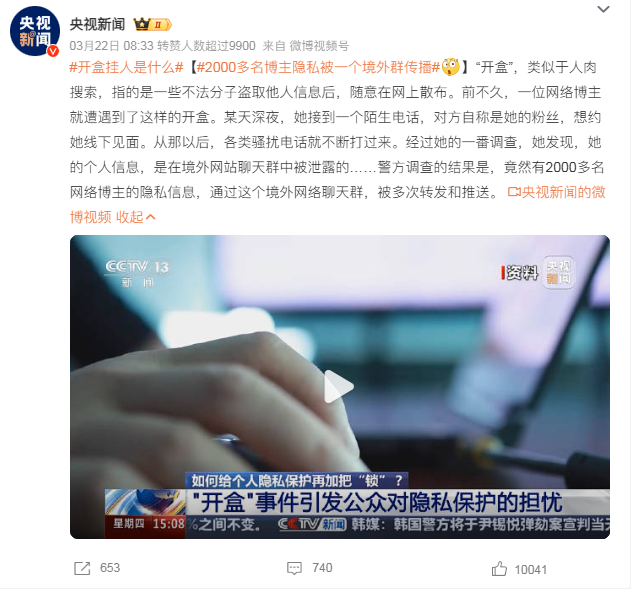

最近,有关“开盒”的事件闹得沸沸扬扬。互联网上的“开盒”,通常指将一个人的互联网身份剥去,露出一切真实的信息——尽管有些信息是隐私的。开盒者会将这些信息公之于众,并时常引发一系列事件。光是近期相关的,就有“百度副总裁之女开盒网暴事件”“2000 多名博主隐私被境外群传播”等等。

无论这些事件是否最终会导向网络暴力乃至更恶劣的情况,这样的行为都无疑是对隐私权的一种侵犯。同样,在近期的焦点访谈上,也明确了开盒行为的恶劣性。这不禁令人思索:开盒为何如此简单而又普遍?而往更深处去想,则是:这些隐私信息究竟是如何泄露出去的?我的隐私是不是也有泄露的风险呢?

当前,已经有不少人知道了“开盒”这件事。可对大部分人来说,“盒武器”仍像是“核武器”一样,神秘莫测,难以理解。即便知晓“社工库”等黑产的存在,也无法将隐私信息的整个传播流程厘清。

于是,为了彻底查明这些隐私信息究竟从何泄露,是如何不断流传,最终又是怎样被他人利用,以及这些隐私泄露究竟来自怎样的一条黑色产业链,我展开了相应的调查研究,并潜伏在多个外网开盒黑产群中,收集相关信息。这些群组形态各异,有的竭尽所能招揽“客源”,有的想要维持“小圈子”的独特性,但让他们聚集在一起的,无一例外全是那些本不应该被广而告之的个人信息,与围绕其上的种种利益。

在某个小群中,甚至有人上传了焦点访谈关注开盒事件的视频

首先,让我来介绍一下如今的“开盒”从何而来。

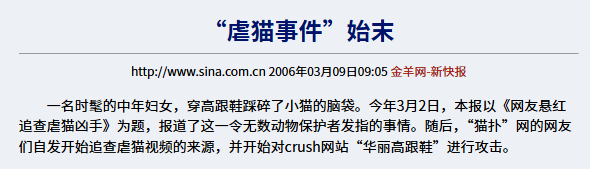

在早些年间,通过互联网手段收集一个人的信息,往往被称作“人肉搜索”。

2006年2月28日,一位网民上传了一组虐猫视频,血腥程度恐怕要让如今的爱猫TV望之项背,不少愤怒的网友想要查出视频中虐猫者的身份,甚至有人下达了悬赏令。短短6天之内,虐猫者的真实身份就被网友们通过“对照附近景物”“网络查询账号”等方式曝光出来——直到如今,这些方式有时也仍在奏效。这便是轰动一时的“高跟鞋虐猫事件”。

而这个人肉的过程,就是“社会工程学”

何为社会工程学?广义上来讲,就是通过利用各种自然的、社会的和制度上的途径来逐步解决各种复杂的社会问题。举个例子,穿着工作服扛起人字梯,就能让你进入一些本不该让非工作人员进入的区域,这就是简单的社会工程学。社会工程学是一种研究人性弱点的黑客手法,当你想寻找一个人的时候,假冒成这个人的朋友并向其他人打探消息,就很有可能达成找人的目的——正如某些账号交易平台在线下打击“找回狗”的寻人环节一样。

但随着互联网的发展,人们与互联网的接触愈发增多,更多的个人信息被收集到互联网上,也让通过网络上的社会工程学查明一个人的身份信息,变得更为容易。社会工程学在网络上迅速发展,汇总各种个人信息,用于社会工程学查询的数据库,便是“社会工程学数据库”,简称“社工库”。通过“社工库”,“人肉搜索”变得更加容易,也更恶劣。

早在2020年1月,国家互联网信息办公室发布的《网络信息内容生态治理规定》中,就已经明确表示网络信息内容服务使用者和生产者、平台不得开展网络暴力、人肉搜索、深度伪造、流量造假、操纵账号等违法活动。但提供社工库服务的人,往往肉身位于海外,使用的软件也是国外加密软件,导致始终无法彻底禁绝。而随着互联网的整体风向朝着抽象与暴戾一去不复返,“人肉搜索”也从类似“我去esu啊”这样的小圈子,泛化到了更广泛的互联网群体中,最终变成了“开盒”这一不少网民随手就能放出来的小技能。

可是,“开盒”的信息又是从何而来的呢?人肉搜索也好,社工库也罢,他们也只是结果,如果仅仅将目光放在链条的最后一环上,那我们仍无法去思考究竟要如何保护自己的个人隐私信息。所以,必须从源头说起——这就要详细聊一聊在如今的互联网上,我们的个人信息都会从什么渠道流出了。在这一部分,我会举出许多可能会令你的身份信息流出的敏感行为,这是有必要的——你可以通过自查来规避已经出现的风险。

首先,最为明显的信息便是某些公开信息。各种官方网站、古早的社交平台等,只要一个网民曾在这些公开平台上留下个人信息,便足以被有心之人查询到,并通过登录地、历史发言、ID等手段,将一个人的网上发言与线下身份统一。定位了社交账号,便可以得知一个人曾经在网络上都说过什么——致敬传奇科幻作家Shipship。

即便有些内容被删除,可各种镜像网站的存在仍为这一点提供了便利,比如此前的某起(很多起)虚拟偶像开盒事件中,就有人使用某微博镜像网站进行相关资料的查询(出于隐私与信息保护原因,具体案例不详细描述,下同)。除了镜像网站外,采用爬虫技术自动抓取互联网信息的各类“历史发言查询”网站,同样也能让他人轻松“查成分”。

这一类需要手动查询进行“开盒”的公开与半公开信息,并未彻底涉及一个人的个人隐私,更像是一种“视奸”,虽然有可能将现实身份与互联网身份统一起来,但也不包含那些诸如手机号、身份证号等不能在网络上轻易查询到的隐私信息,早期的人肉搜索往往就局限于此。而那些社工库中包含手机号、身份证号在内,涉及范围更广的大批量隐私信息,往往出自别处——比如黑客攻击,以及对漏洞的利用。

根据安永信息统计,许多数据泄露来自黑客组织入侵

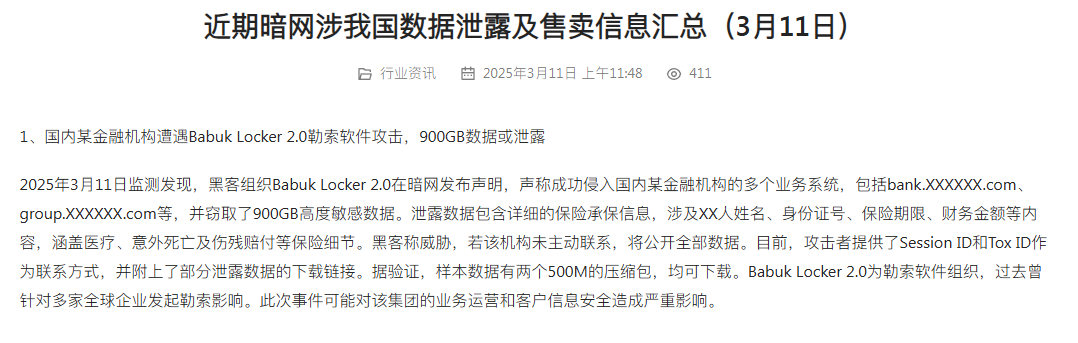

在这个信息化的社会,任何软件的注册都会让我们的个人信息,被记录到数据库中。这些记录了个人信息的网站当然不会主动去传播隐私,这可是违法行为。但任何软件都有漏洞——特别是在无数黑客长年累月的攻击下。

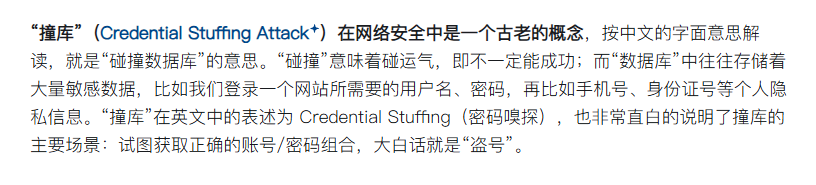

一旦黑客攻破记录有敏感信息的服务器,数据库内的个人信息便丧失了安全性。在早些时候,有些数据库的密码采用明文记录,不仅使密码泄露变得更加容易,也会产生“撞库”风险,导致其他个人账号被盗。“撞库”指的就是用已经泄露的密码去校验还未泄露的密码——举个例子,如果你在A网站的账号密码泄露,同时又在B网站使用了相同的密码,那么B网站的账号也不安全了,因为可能会有人使用被泄露的A网站密码,尝试登录你的B网站账号。但现在大部分网站都采用以MD5算法为主的加密手段,即便泄露也无法解码出明文,因此个人密码在许多开盒事件当中并非最严重的问题。那些需要明文记录的,包括手机号、身份信息等内容,这些才是当下被社会各界关注的焦点。

针对这些信息,不法分子会利用漏洞对其批量获取,这被称作“脱裤”(通过各种手段批量获取网站数据库内容)。在一些群组中,还会有人分享最新的“思路”(最新的漏洞与利用漏洞方式),而一旦某个“思路”广为流传,则会被称为“泛滥”(太多人知道某个漏洞)。有时,还会有人分享Python脚本,让更多人能够通过漏洞来一键获取大量个人信息。比如在2024年1月左右,就发生了一起利用某平台漏洞获取某省居民“大头”(指实名大头照)的事件(出于隐私与信息保护,同样不注明具体事件,下同),有人在发现漏洞后制作批量化脚本,通过穷举的方式大规模获取他人身份信息。

通常来说,当一个思路泛滥后,相应的漏洞就会被重视,并及时修复。可已经从漏洞中流出的个人信息,就再也不是彻底的隐私了。

但最大的漏洞,永远不在服务器与防火墙上,而是在人身上。让某个服务器瘫痪的最好方式不是在网络上攻克它,而是肉身剪断附近的网线。所以,有这样一句玩笑话——黑客的尽头是社会工程学。那些更加系统、更加私密的信息,还是出自某些能够接触到这些信息的内部人员。

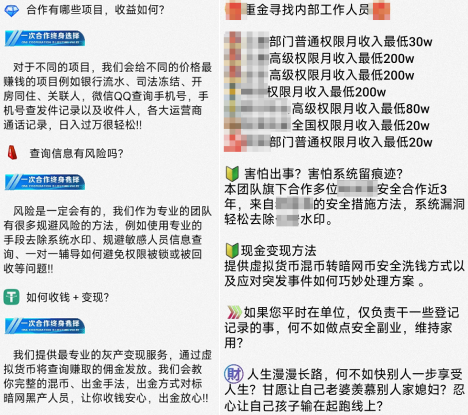

在黑产群中,经常会有“重金寻找内部工作人员”的公告。他们往往会开出极具诱惑力的价码,再用煽动性的语言吸引握有权限的工作人员,并从其手中套取隐私信息。权限等级越高,能够查询的信息就越私密,黑产从业者开出的价码就越高。他们往往用各种手段规避风险,同时用虚拟货币完成佣金发放,导致难以对“内鬼”溯源。

总之,无数难以修改的个人信息“源头数据”从各种渠道向外流出,并一层一层地分散到了不同的地方。

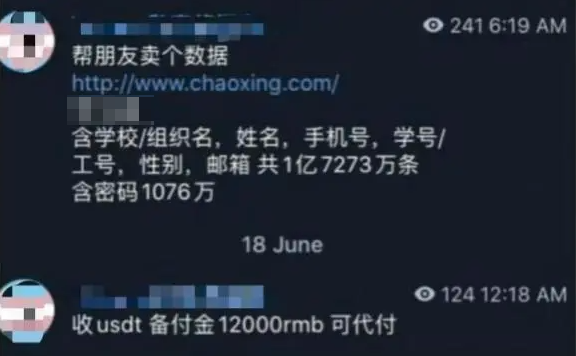

对大批量的“源头数据”来说,暗网往往是首个去处——其实,暗网也没那么神秘,但这不是今天的主题,只需知道暗网是通过特殊手段才能登入的匿名网络即可。2022年,在某个以B开头的暗网论坛中,有一个疑似包含10亿公民信息的数据库以10比特币的价格挂牌出售,由于采用匿名交易,我们无从得知卖家与买家究竟是谁,数据的去向暂时不明。类似的事件不在少数,同样是在2022年,某包含1亿7273万条学生信息的数据库也发生了信息泄露事件,如今能在不少社工库中查询到的学生信息,就疑似出自这起事件。

而这些被层层倒卖的“源头数据”,主要有两个去向,但性质都属于黑灰产——要么是流向那些需要针对个人信息进行定制化服务的产业,比如杀猪盘诈骗、非法广告等,要么是流向某些“社工库”中。这些流向“社工库”的信息,就是让“开盒”变得如此简单、如此普遍、如此廉价的原因。

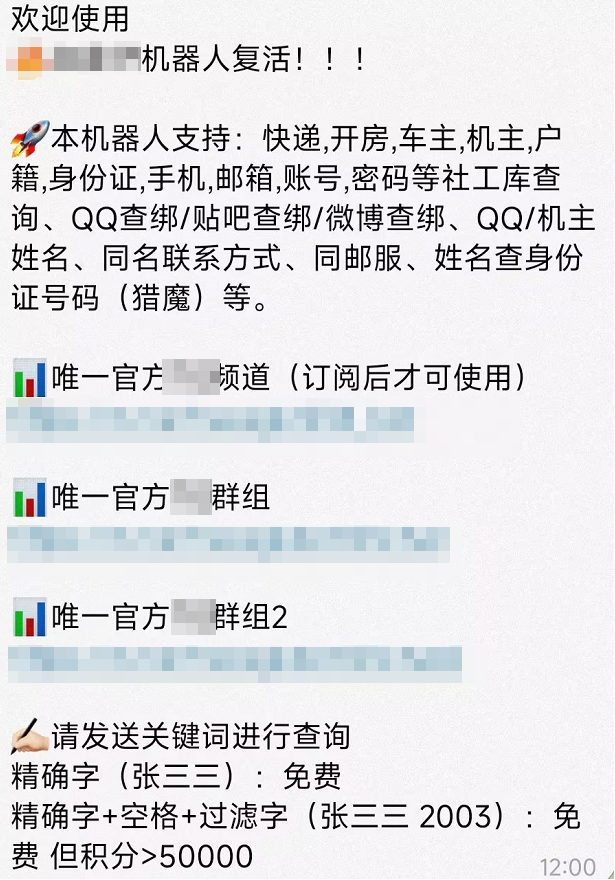

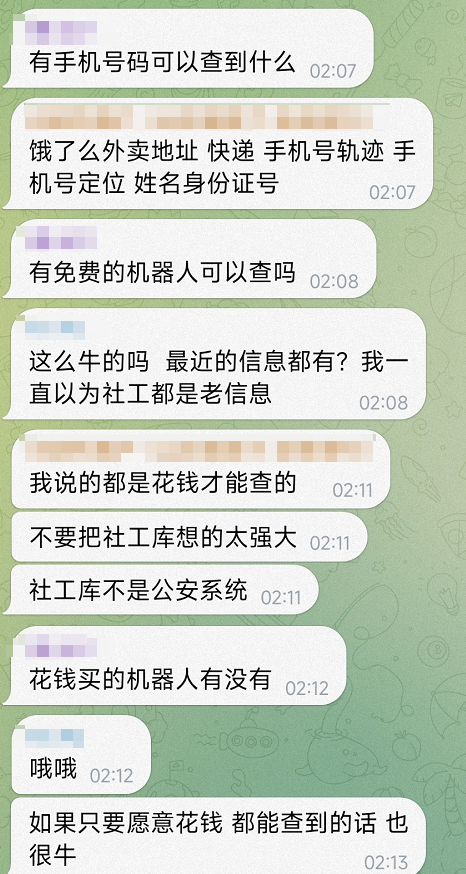

在某些海外加密聊天软件上,存在大量“社工库机器人”,机器人的作用便是检索社工库内的个人信息。这些社工库机器人的运营者有很多,而社工库的内容也不尽相同。能够查出更多信息的社工库机器人和门槛较低的免费社工库机器人,更受人们青睐。通常,使用社工库机器人需要加入相应的聊天群,接着花费少量金钱购买“积分”,或通过签到来获取免费的额度,最后就可以检索社工库内的信息了。

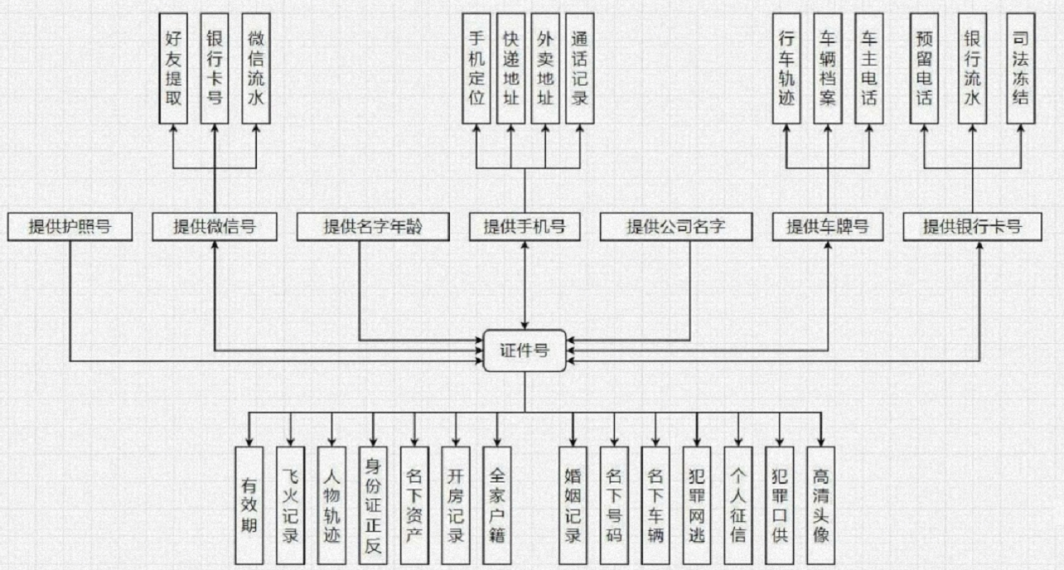

查询的方式也很简单,通过Q绑泄露的数据,便能查询到手机号,而手机号则有可能定位微博等社交平台,还有可能直接查询到绑定者的身份证号。只要输入个人信息链中的任意一环,社工库机器人就会将所有信息全部整合出来。除此之外,有的社工库机器人还存在“猎魔”功能,只需要输入一个人的模糊信息,比如姓名、地址等,就能通过数据比对来查出一个人的真实信息。

但社工库内的信息并不是面面俱到的——不同的社工库可能包含不同的信息,因为大部分社工库收录的只是那些在各种大型漏洞中泄露的,不知被转卖几手的个人数据,往往“只”包含个人的二要素(姓名、身份证号)与已经泄露的互联网账号。而有些“财力雄厚”的社工库,会买断某些“源头数据”,获取最新的泄露数据,以此来与其他社工库机器人达成差异化竞争——即便是黑产,也存在竞争关系。

在一个社工库机器人的数据列表中,你可以看到大量来自不同数据库的信息,这些信息往往能够交叉验证,并构建出一个人的互联网形象。

免费或极为廉价的方式,就能查出如此之多的信息,又何况定制服务呢?在社工库交流群中,往往会有大量定制化服务广告,这些定制化服务都是采用人工查询,也就是前文提到过的“内部工作人员”来完成,收费通常较高,但也局限在几百到几千人民币不等。通过高级人工查询,甚至能够定位飞机火车记录、人物轨迹、身份证正反、开房记录、全家户籍、快递地址、外卖地址等极度私密的信息。而交易往往通过加密货币USTD(泰达币)进行,同样很难对其进行溯源。

于是,通过社工机器人引流更多人进入交流群、在交流群内发放定制化服务广告、用交流群吸引“源头数据”……一条围绕着社工库的,有关个人信息的黑色产业链,就这样成型了。社工库所有者要么通过搭设机器人以付费用户牟利,要么通过交流群吸引更多个体“查档人”付费发送广告并获取分成,要么二者皆有。社工库所有者成了“购买数据”“引流入群”从而进行“拉客”的中介,而那些个体“查档人”也成了收取“查档者”费用、买通“内部人员”,获取“受害者”信息的中介。个人信息在这里成了牟利的工具,也会在交易当中继续流传下去——绝大部分,都会流向某场已发生的,或未发生的网络暴力当中,从近期的许多新闻中,就能看出这一点。

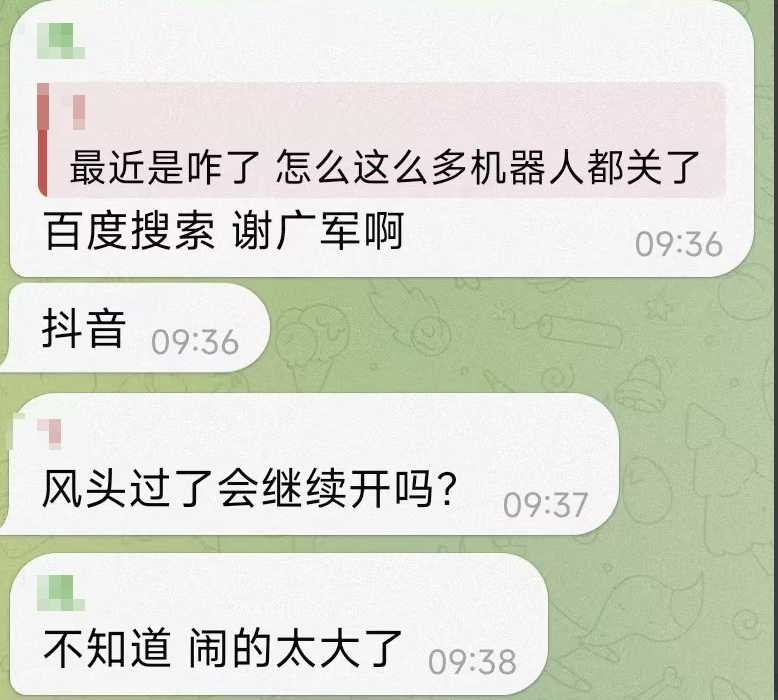

而这样的社工机器人与对应的社工库,还有很多很多。几乎每一个社工库交流群中,都有数千至数万不等的成员数量,“开盒”“开户”“二要素”“名下三网”等对话屡见不鲜。除此之外,甚至还有收钱不办事的黑吃黑情况出现。在近期的舆论下,不少社工库机器人选择暂时关闭“避风头”,但仍有大量社工库机器人正在运营。

整个黑产交易的利益链条规模庞大,不少黑产人员肉身位于国外,交易采用虚拟货币,导致隐藏极深。对隐私泄露相关黑产的揭露,显然是需要被社会各界所关注的问题。你可以看出,抵制开盒本质上抵制的就是“隐私泄露”,开盒只是近期引发舆论最广的一个点而已。隐私泄露所带来的也不仅仅是开盒与网络暴力这么简单——那些针对个人定制的骗局,同样来自隐私泄露,正如央视网文娱锐评的那样:“别让开盒撕碎隐私保护盒”。

就目前全社会对开盒事件的舆论来看,的确有更多人意识到了“社工库”的存在,也进一步了解隐藏在背后,把个人隐私作为商品的整个黑产链条——至少,它们不再是神秘未知的。这就让我们在面对信息泄露的相关问题时,才能够有针对性地防范与规避。或许,唯有各行各业共同加强对信息安全的保护,才是从根源上阻止隐私泄露、阻止黑产肆虐、阻止开盒事件再度发生的根本方式吧。

不论如何,这都需要无数种社会力量多方配合与努力,才能真正保护好人们的隐私。而保护隐私的这条路,还有很长。