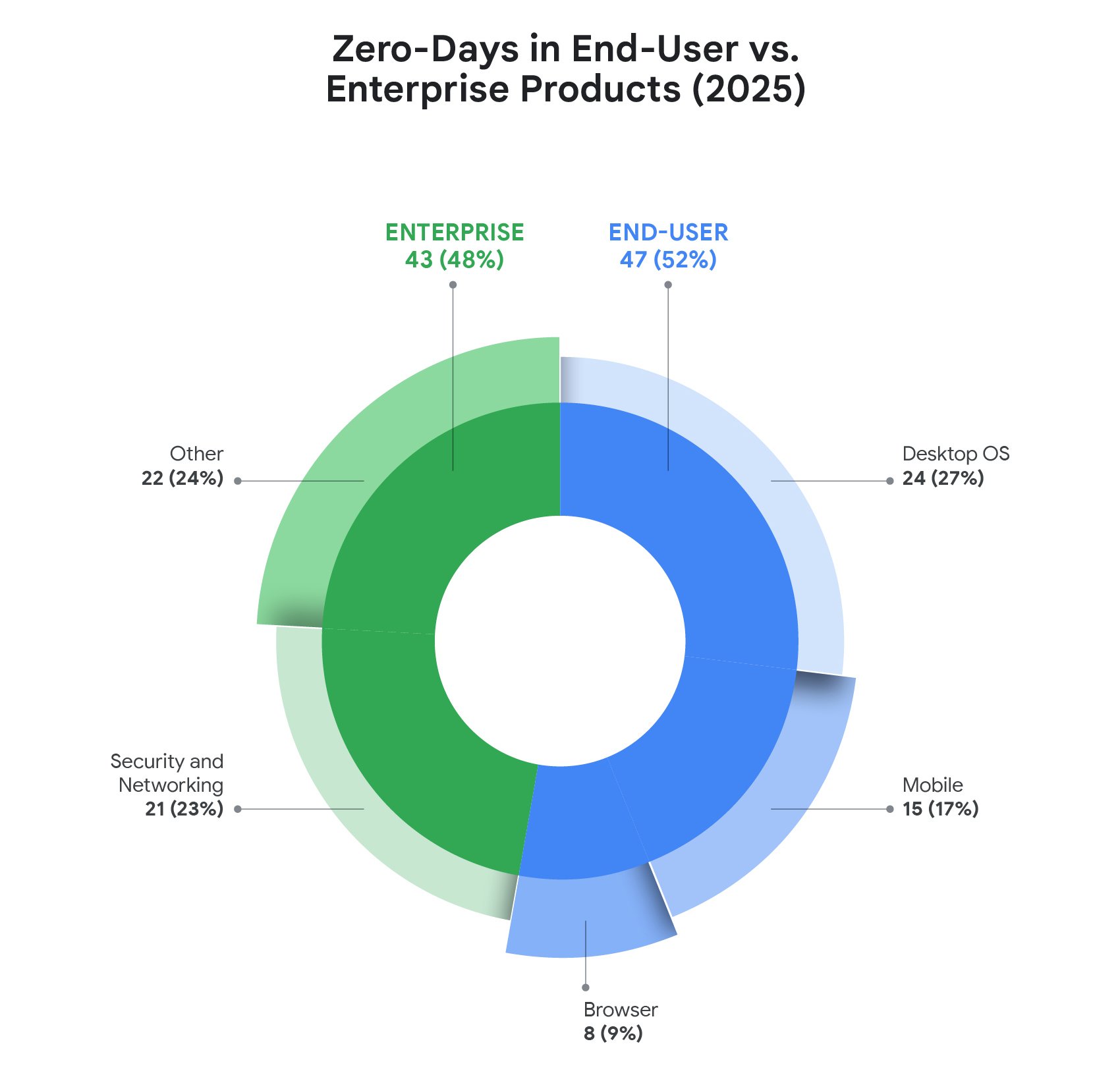

Google威胁情报小组最新年度报告显示,2025 年针对企业技术产品的零日漏洞利用达到了有记录以来的最高水平,其中商业间谍软件厂商以及与中国有关联的网络间谍组织是最活跃的攻击方。据该小组统计,2025 年共发现 90 个在野利用的零日漏洞,其中有 43 个直接命中企业软件和设备,占全部零日攻击的 48%,高于 2024 年的 36 个(占比 46%)。

虽然这一总数超过了 2024 年的 78 个,但仍低于 2023 年创下的 100 个零日记录。

报告指出,虽然面向终端消费者产品的零日攻击数量仍略高于企业技术目标,但自 2023 年以来,攻击重心持续向大型组织和企业基础设施倾斜。

在企业相关零日中,安全与网络设备首当其冲,几乎占到一半:21 个零日与此类设备有关。

此外,2025 年共有 14 个零日影响到路由器、交换机、网关等企业“边缘设备”,但Google强调,由于这些设备检测能力有限,这一数字很可能明显低估了真实威胁规模。

许多边缘设备并不运行终端安全工具,使其成为攻击者眼中的“理想入口”,一旦被攻破,便可作为进入企业内网和后续渗透的跳板。

从动机来看,大部分企业级攻击与网络间谍活动相关,其中与中国有关联的国家级组织是最主要的国家背景攻击者。

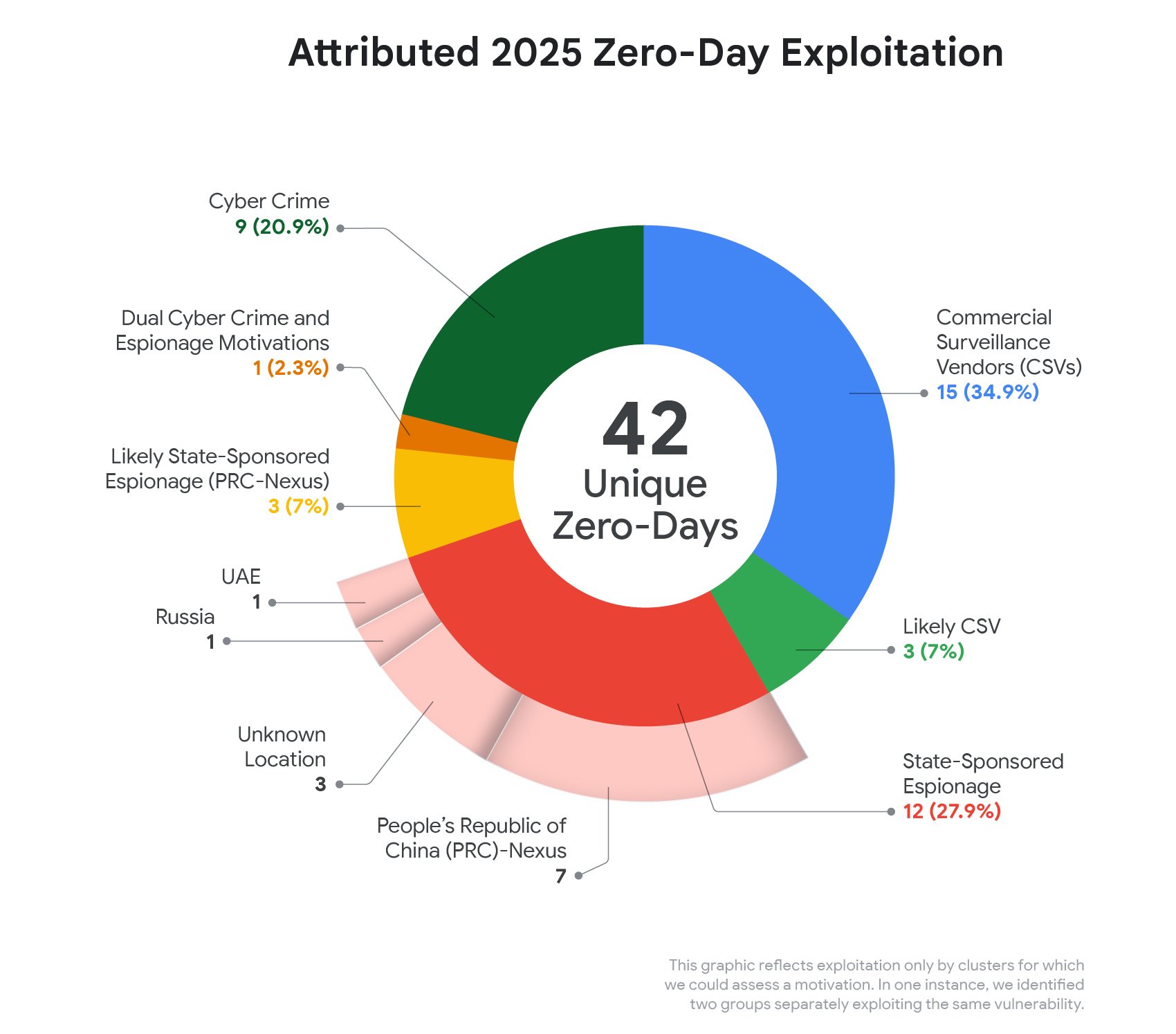

Google网络威胁情报分析师 James Sadowski 表示,在能够明确归因的攻击中,传统的国家支持型间谍组织所占比例高于商业监控厂商(CSV)和纯粹以经济利益为目的的网络犯罪团伙。

这一点颇为引人注目,因为自Google开始系统跟踪零日利用以来,2025 年是首次出现“商业监控厂商利用的零日数量超过传统政府支持间谍组织”的情况。

所谓 CSV,即商业监控厂商,是指诸如 NSO Group、Intellexa 和 Candiru 等公司,它们开发并出售间谍软件和漏洞利用工具,名义上面向政府机构和执法部门,用于合法情报收集和打击犯罪。

然而现实中,这些工具并不总是用于“正当用途”,安全研究人员多次在记者、抗议者和政治反对派人士的设备中发现相关间谍软件的踪迹。

在 2025 年被记录的 90 个零日中,Google威胁情报小组成功将 42 个归因到不同类型的攻击方:其中 15 个由 CSV 利用,另有 3 个被研判为“可能由 CSV 利用”;12 个归属于国家支持的间谍组织(其中 7 个与中国相关),另有 3 个“疑似”政府支持团伙利用的零日同样指向中国。

剩下的漏洞中,9 个为以经济利益为导向的网络犯罪团伙所用,还有 1 个同时被间谍组织和网络犯罪分子利用。

Google威胁情报小组安全工程师 Clement Lecigne 拒绝点名 2025 年最活跃的具体商业监控厂商。

他表示,团队仍在观察多家此类厂商在其间谍软件中持续利用零日漏洞,但目前无法对外分享更具体细节,只是指出此前多份报告已经详细披露了一些最活跃的参与者。

不过,在专门针对企业技术的零日利用上,政府背景的间谍组织而非 CSV 才是主力。

Sadowski 称,与中国有关联的情报组织在企业技术零日利用数量上位居前列,部分原因是这些组织长期聚焦于边缘设备以及更广泛的安全与网络设备攻击。

他指出,无论是通过商业监控厂商,还是通过传统的国家支持型间谍组织,“网络间谍活动和情报收集”都在已成功归因的零日利用中占据很大比例。

在此前被称为“Brickstorm”的攻击行动中,攻击者针对科技公司实施入侵,显示出通过窃取高价值知识产权来反向推动零日漏洞开发的可能性。

这意味着,零日利用并不仅仅是用来获取情报或金钱,还可能反过来被用作发展更多高端攻击能力的助推器。

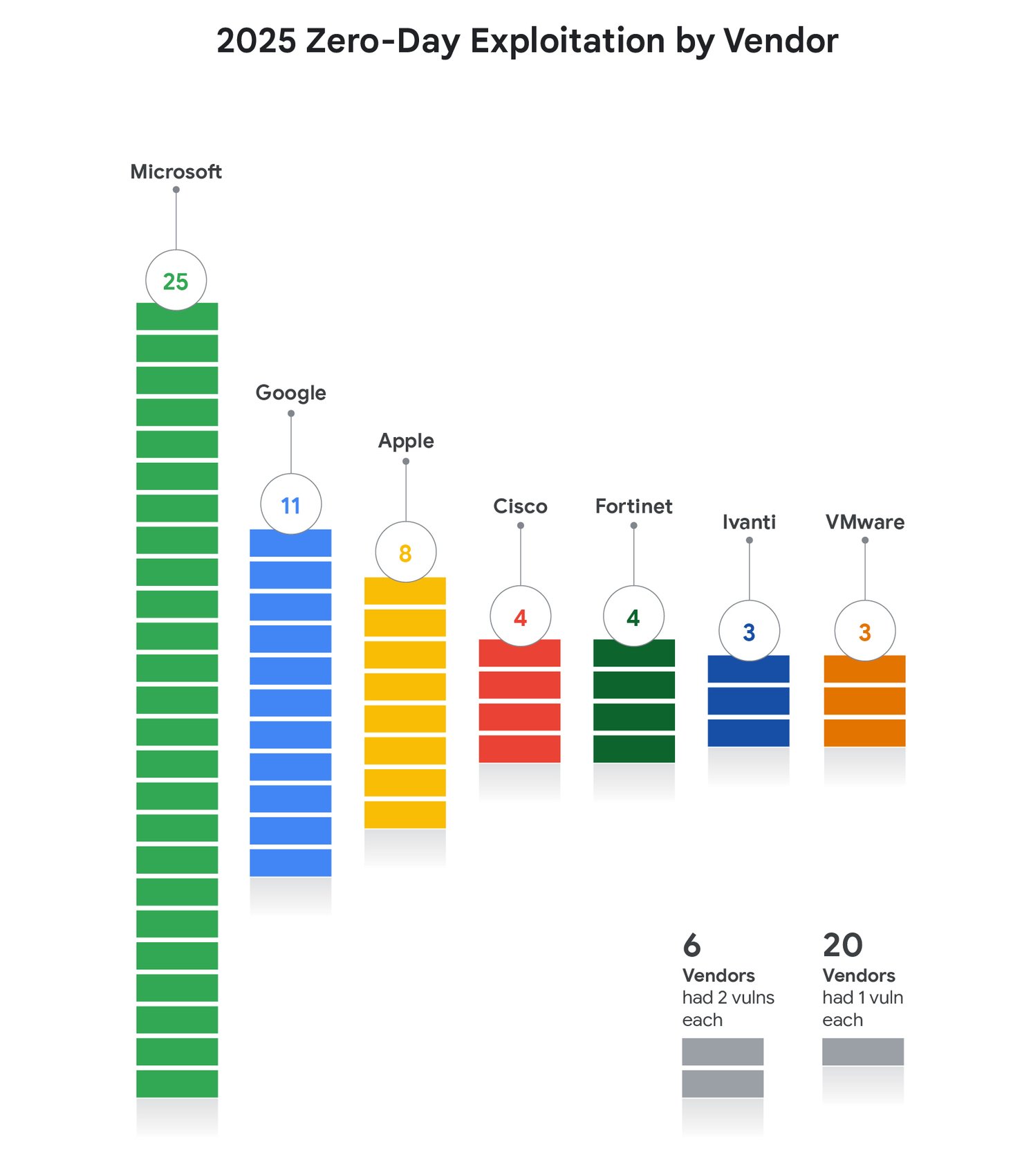

在厂商层面,微软去年遭到利用的零日数量最多,这一点对熟悉补丁星期二节奏的安全从业者来说恐怕并不意外。

Google自身有 11 个零日遭到利用,苹果则有 8 个,三家共同构成了 2025 年被攻击零日数量排行的前三位。