据网络安全公司 Flare Research 和 IBM X-Force 披露,朝鲜领导人金正恩动员了超过10万名黑客、开发者和IT从业者,以远程方式潜入全球各地的企业,窃取个人隐私数据,并为平壤政权输送巨额资金。研究人员称,这一网络被认为是全球规模最大的国家级网络犯罪产业链之一,依托先进的基础设施和遍布欧美的合作者运作。

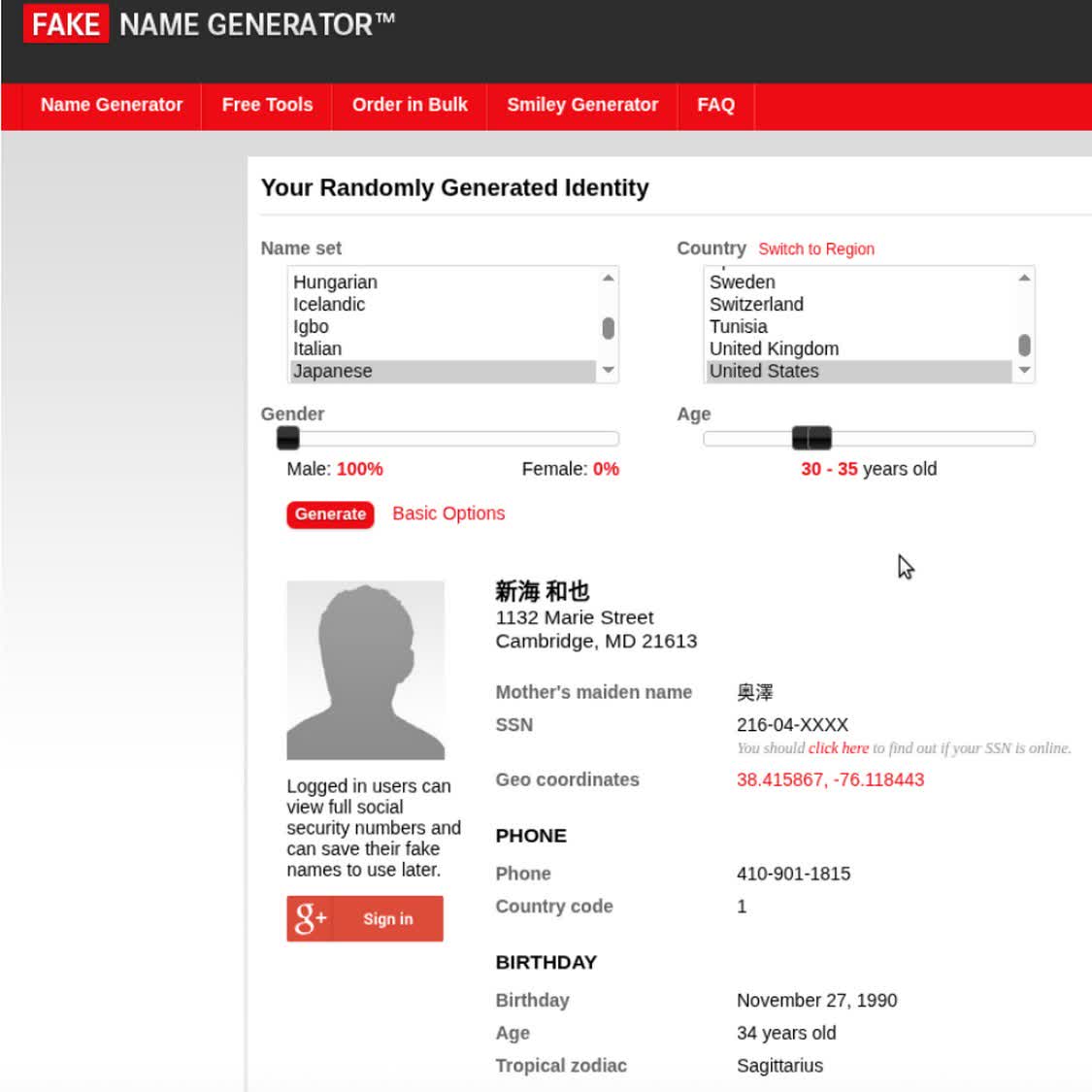

报告显示,这些“IT从业者”通过伪造身份应聘西方企业远程岗位,其中相当一部分人甚至并不清楚自己服务的真正对象是朝鲜政府。研究人员援引内部文件称,应聘者在求职过程中被要求使用美国人名,并被告知这样能显著提高获聘概率,有候选人在获知这一要求时表现出的更多是“困惑而非接受”。相关材料还建议他们在应聘邮件中直呼猎头姓名,声称这样可以将被录用的机会提高约26%。

在技术能力方面,具有 WordPress、区块链技术以及微软 .NET Framework 经验的候选人最受青睐。这些人员在执行任务时往往会使用朝鲜自研工具(如 NetKey VPN)以及商业VPN服务,尤其是 Astrill VPN,以隐藏真实IP地址和地理位置。同时,他们还大量使用去中心化开源通信平台(如 IP Messenger)与上级和同伙保持联络,并在必要时借助免费代理服务器访问西方网站和在线服务。

Flare Research 和 IBM X-Force 的评估称,这套渗透与洗钱体系每年为朝鲜政府带来约5亿美元收入,其中大部分资金来自全球IT企业支付的薪酬与项目费用。早在2022年,美国政府的相关研究就指出,一些位于朝鲜的远程IT从业者,单个个体从西方公司获得的年收入可能超过30万美元,而绝大部分款项最终被上缴政权。

为了支撑这种跨国网络运营,朝鲜方面还依赖美国和欧洲境内的“经纪人”,由这些中间人负责资金转移,代为运营服务器托管公司,并协助搭建用以绕过审查和风控系统的基础设施。报告称,这种多层结构大大提高了追踪难度,使得传统背景核查和安全审查机制难以及时识别出隐藏在合法员工队伍中的朝鲜“假身份”人员。

尽管如此,研究人员认为,企业仍有机会从源头上降低被渗透风险。建议用人单位在常规技术和背景审查之外,更加重视与员工建立长期、个人化的信任关系,通过日常沟通、身份验证流程以及对异常行为的持续监测,尽早识别出可疑从业者并采取应对措施。

这类“远程假身份”渗透行动,正借助开放源码软件、商业VPN以及全球化远程协作趋势不断扩大影响力,也给依赖外包和远程用工模式的全球IT行业敲响了新的安全警钟。在企业招聘和用工愈发国际化的背景下,如何在保持灵活用工优势的同时识别并排除这类国家级威胁,已成为各国网络安全机构和企业管理层面临的共同挑战。