苹果公司表示,自近四年前推出“锁定模式”(Lockdown Mode)以来,尚未发现任何在该模式下运行的设备被雇佣式间谍软件成功入侵的案例。 苹果发言人 Sarah O’Rourke 周五表示:“我们目前尚不知悉有任何启用锁定模式的苹果设备遭到雇佣式间谍软件成功攻击的情况。” 这也是该公司继锁定模式推出一年后首次公开作出类似表态之后,再次重申这一防护功能对政府级间谍软件攻击的防御效果。

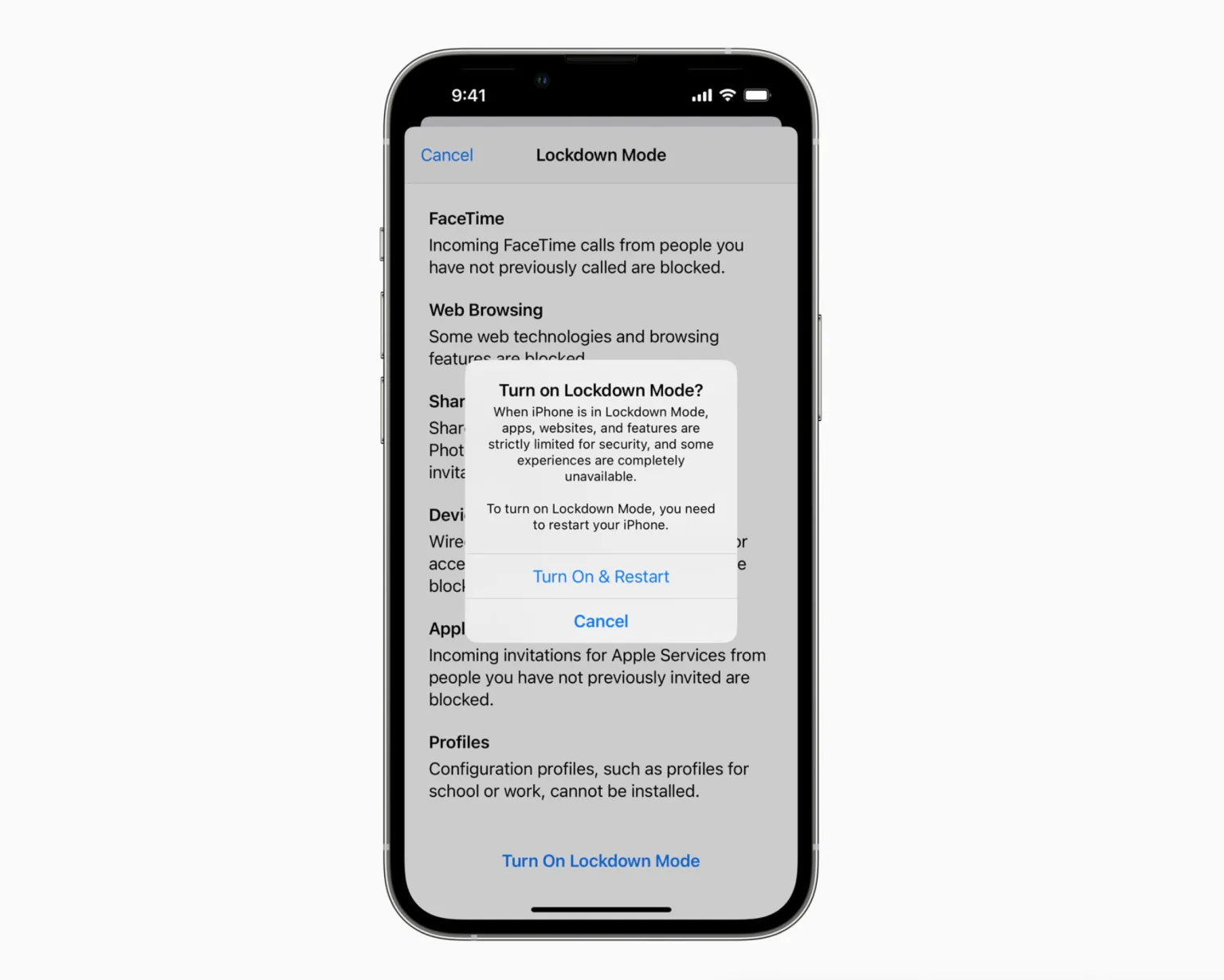

锁定模式是苹果在 2022 年推出的一项可选安全功能,适用于 iPhone 等多种苹果设备。 启用后,系统会关闭一系列常被攻击者利用的功能和入口,从而收缩攻击面。 苹果将这一模式明确定位为为“高风险用户”提供额外防护——例如面临政府间谍软件威胁的记者、活动人士、政治人物、律师等群体。 该公司点名指出,这一模式旨在抵御由 Intellexa、NSO Group、Paragon Solutions 等供应商提供的政府级间谍软件。

过去几年,苹果已经公开承认自家用户确实面临间谍软件攻击风险,并开始更积极地向遭到攻击或疑似遭到攻击的用户发出警告通知。 苹果已向超过 150 个国家和地区的用户发送多轮安全通知,提醒他们可能遭到间谍软件入侵,虽未披露具体涉及人数,但外界普遍认为至少已达数十人甚至更多。 这些警告通知也从侧面显示,苹果如今对针对其生态系统的间谍软件攻击拥有相当程度的可见性。

在民间安全研究机构方面,长期追踪商用间谍软件攻击的国际特赦组织安全实验室负责人 Donncha Ó Cearbhaill 表示,他和团队在调查数十起间谍软件攻击案件时,迄今同样“未见有在攻击发生时已启用锁定模式的 iPhone 被成功攻破的证据”。 多家数字权利和安全研究机构,包括国际特赦组织与多伦多大学公民实验室(Citizen Lab),此前已公开记录多起针对 iPhone 用户的成功攻击案例,但尚未有报告显示攻击方绕过锁定模式的情形。 相反,在至少两起已公开的案例中,公民实验室研究人员明确指出,锁定模式在实战中成功阻止了间谍软件入侵:一次是阻挡 NSO 旗下 Pegasus 的攻击,另一次则拦截了现已并入 Intellexa 体系的 Predator 间谍软件攻击。

在另一起针对 iPhone 的间谍软件攻击事件中,Google的安全研究人员指出,该套间谍工具在探测到目标设备启用锁定模式时,会主动放弃继续利用漏洞,推测这是攻击方为避免在高敏感防护环境中暴露自身工具而作出的规避策略。 这意味着对部分攻击者而言,锁定模式的存在不仅提高了技术门槛,也在某种程度上具有“震慑”效果。

专注苹果安全多年的业内专家、同时也是该公司批评者的 Patrick Wardle 则评价称,锁定模式是一项“极为重要”的功能,显著抬高了间谍软件攻击苹果用户的技术难度。 他表示:“可以说,锁定模式是有史以来面向普通消费者推出的最强硬安全加固功能之一。” 在他看来,通过“削减攻击面”,锁定模式摧毁了攻击者原本可以依赖的整类攻击路径,迫使其不得不打造更复杂、更昂贵的攻击链条。

Wardle 进一步解释称,锁定模式通过屏蔽大部分信息附件类型、限制 WebKit 的部分特性等手段,切断了许多常见的远程投递机制和漏洞利用方式。 对攻击者来说,这种对“远程可达攻击面的巨大削减”尤其会影响所谓“零点击”(zero‑click)攻击链——即无需受害者任何操作就能远程完成攻击的漏洞利用方案。 在间谍软件攻击盛行、且往往依赖零点击入侵的背景下,这种加固对高风险用户意义尤为突出。

当然,苹果和安全专家也承认,不能完全排除锁定模式已在某些攻击中被成功绕过,只是迄今尚未被苹果或外部研究人员捕捉、披露。 以苹果一贯对外沟通极为谨慎、对安全事件措辞保守著称的风格来看,公司此次再次公开表示“尚未发现”绕过锁定模式的成功攻击,仍被视为锁定模式发展历程中的一个重要里程碑。