Google将量子安全加密截止期限提前至2029年 远超政府时间表

Google近日宣布,将在2029年前完成其基础设施向“量子安全加密”(后量子密码算法)的全面迁移,比多数政府和行业原先设定的量子安全时间表足足提前数年。 这一决定被视为公司迄今最明确的信号:所谓“Q 日”(量子计算机足以攻破现有主流加密体系的那一天)可能比先前预期更早到来。

根据Google本周发布的博文,该公司公布了覆盖全体系的后量子密码迁移路线图,计划在全球范围内将现行加密方案替换为可以抵御量子计算攻击的新一代算法。 Google安全工程副总裁 Heather Adkins 及高级密码工程师 Sophie Schmieg 在文中表示,作为在量子计算和后量子密码领域都处于前沿的企业,Google“有责任以身作则,给出一个雄心勃勃的时间表”,以此在公司内部乃至整个行业中营造出足够的清晰度和紧迫感。

在此之前,多数机构参考的是美国政府和国防部门的时间节点,通常将全面量子安全转型的目标定在2030年至2033年之间。 曾在2015年至2022年负责微软后量子过渡、现供职于 Farcaster Consulting Group 的密码学工程师 Brian LaMacchia 评价称,相比迄今公开的各类路线图,Google这一时间表明显“收紧和加速”,甚至比美国政府的要求还要激进,这也引发了外界对其背后动因的猜测。

Google并未详细解释为何要将内部量子安全“死线”提前至2029年,但其研究工作多次推动了业界对量子威胁时间窗口的重新评估。 去年,由Google科学家 Craig Gidney 领衔的团队发表研究指出,在拥有一百万个“有噪声量子比特”的量子计算机上,破解一个 2048 位 RSA 密钥的时间可能被压缩到一周之内。 这一估算大幅低于2019年前后通常认为需要约两千万量子比特的主流判断。

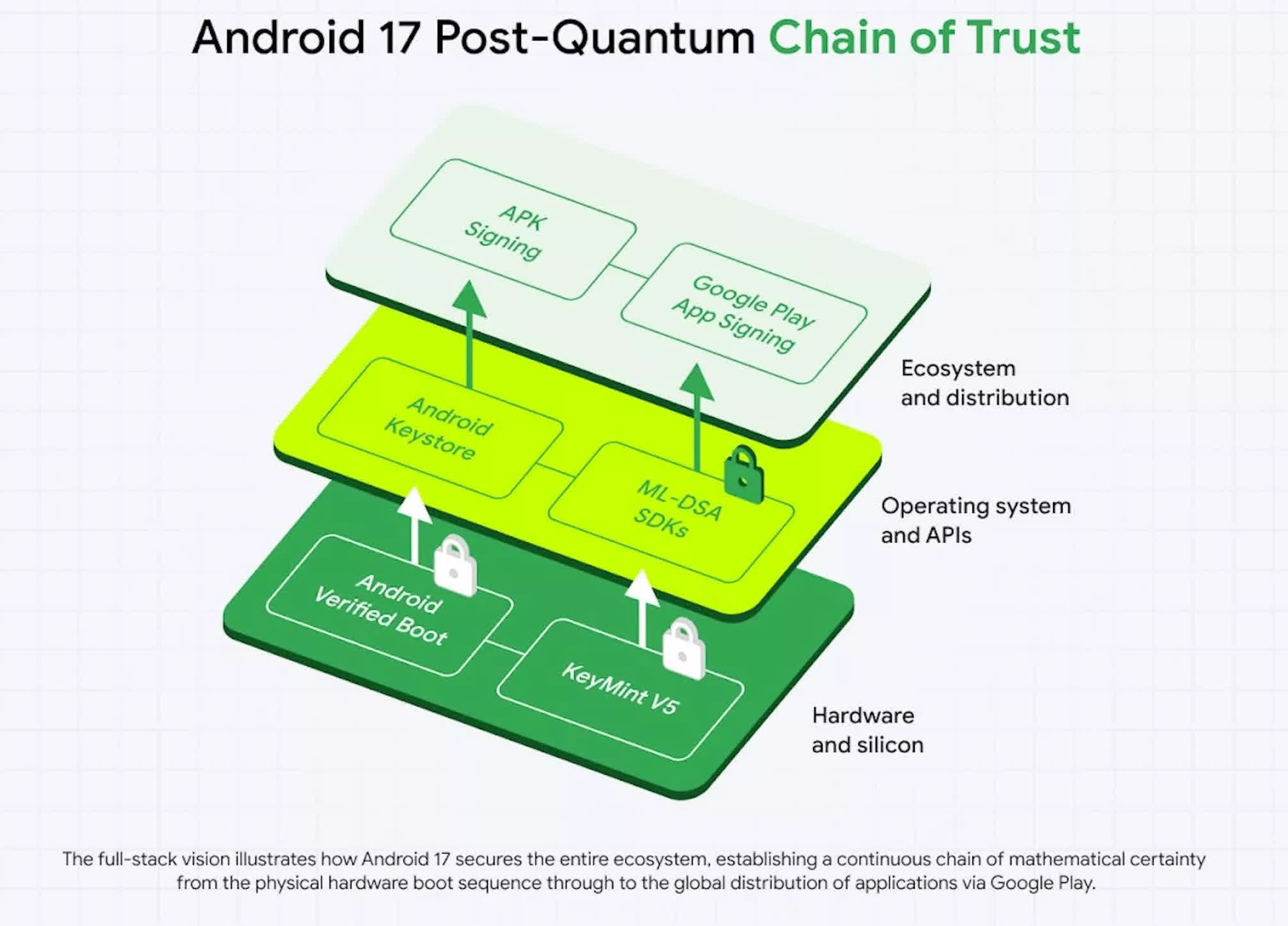

在基础设施总体路线图之外,Google此次还首次系统性披露了让 Android 平台实现量子抗性的计划。 根据另一篇面向开发者的安全博客,Google将从 Android 17 测试版开始加入由美国国家标准与技术研究院(NIST)标准化的数字签名算法 ML-DSA,并将其集成进 Android 的硬件信任根,用于应用签名与验证流程中的后量子密钥支持。

Google表示,ML-DSA 已经被加入 Android Verified Boot 库,用以确保系统启动链条不被篡改,相关工程团队也正在把 Android 远程认证(用于向企业或云端服务器证明设备完整性)的机制迁移到后量子密码方案上。 未来的更新中,ML-DSA 支持还将扩展到 Android Keystore,以实现设备本地安全密钥生成,接着再延伸至 Play 商店及其应用签名流程。

这场迁移将对开发者生态带来不小挑战:应用签名、验证以及认证等关键工作流都需要相应调整,以适配新算法与新密钥体系。 Google将这系列动作视为整体战略的一部分,目标是在认证服务等关键安全环节优先完成后量子迁移,从而为今后更大范围的数字签名和加密转换打基础。

对于密码学界而言,“Q 日”的预估时间已经反复被修正数十年。 自数学家 Peter Shor 在上世纪 90 年代提出可在足够强大的量子计算机上以指数级加速分解大整数的算法以来,破解 RSA 加密所需的量子资源不断被下调,行业对时间表的看法也在持续变化。 尽管存在不确定性,网络安全规划者们仍然长期把量子威胁视作紧迫议题,美国国家安全局目前的计划是在2033年前完成国家安全系统向后量子算法的迁移,并为部分特定应用设定了2030年和2031年的更早期限。

在商业领域,一些领先的软件和互联网服务商已经开始在产品中有限引入 NIST 批准的后量子算法,例如 CRYSTALS-Kyber 和 ML-KEM-768 等。 其中包括即时通讯服务 Signal、网络基础设施公司 Cloudflare 和苹果等,不过在许多场景中,这些算法目前仍以“混合模式”或有限用途形式部署。

Google将内部的2029年时间表同时定位为工程执行指令与对外预警信号。 至于整个行业是否会接受Google对量子风险时间窗口的判断,目前仍有待观察。 但可以确定的是,随着Google公开设定一个明确而激进的期限,这场围绕 Q 日的“时间赛跑”已经从理论讨论加速进入实质落地阶段。